Dentro de todas las amenazas cibercriminales más sofisticadas que puedan existir, la empresa de seguridad online Kaspersky, confirma que han descubierto a un actor que supera todo lo conocido en función de complejidad y sofisticación de técnicas en ‘cibercriminalismo‘ y que ha estado activo por casi dos décadas. Se trata de «El Grupo Equation”.

Este conglomerado, según la compañía, es extraordinario en casi cada aspecto de sus actividades: utilizan herramientas que son muy complicadas y de desarrollo de alto costo para infectar a víctimas, recuperar datos y ocultar actividad de una manera extraordinariamente profesional, y utilizan técnicas clásicas de espionaje para introducir cargas maliciosas en las víctimas.

Para infectar a sus víctimas, el grupo utiliza un arsenal poderoso de «implantes» (Troyanos) incluyendo los siguientes (nombres ficticios): EquationLaser, EquationDrug, DoubleFantasy, TripleFantasy, Fanny y GrayFish. Sin duda habrá otros «implantes» en existencia.

La herramienta más poderosa del Grupo Equation

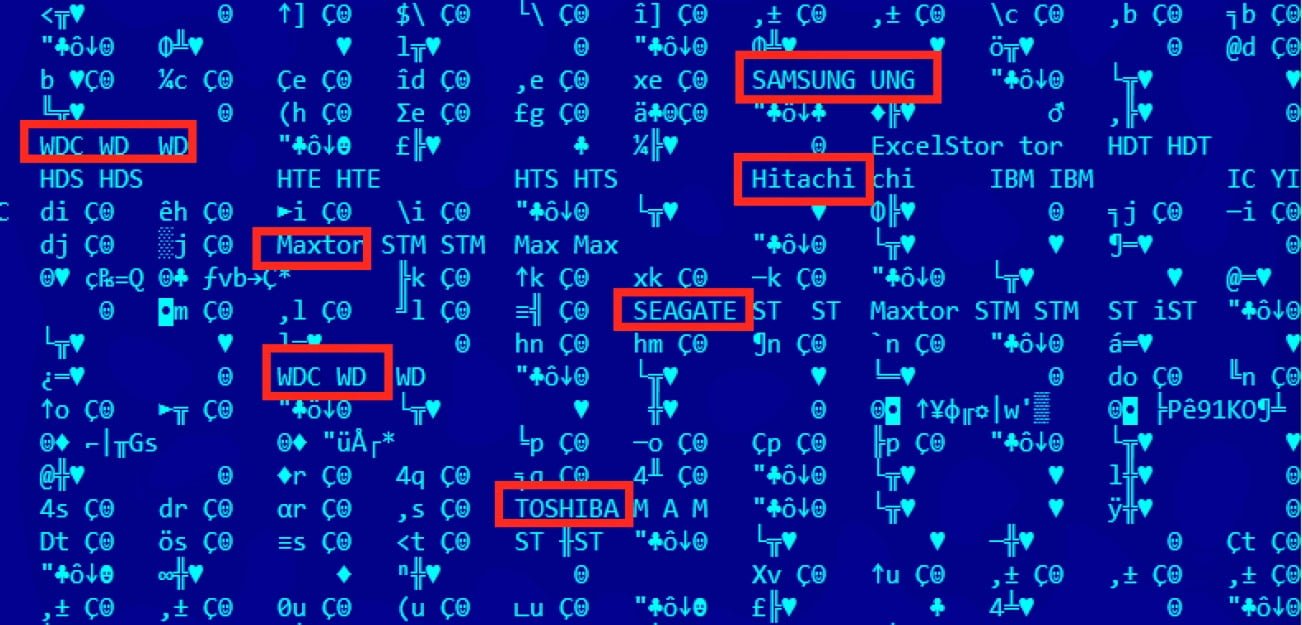

El Grupo Equation no sólo opera en nivel del control de software, también a través del hardware. Investigadores han podido recuperar dos módulos que permiten la reprogramación del firmware de un disco duro de más de una docena de marcas populares de este tipo de dispositivos de almacenamientos. Esta quizá sea la herramienta más poderosa del arsenal en la agrupación y el primer malware conocido capaz de infectar los discos duros.

Al reprogramar el firmware del disco duro (es decir, reescribir el sistema operativo del disco duro), el grupo logra que un malware sobreviva a un formateado del disco y la reinstalación del sistema operativo del computador (Windows, por ejemplo). Además tiene la capacidad de crear un área persistente invisible oculta dentro del disco duro. Se usa para guardar información extraída que los atacantes pueden recuperar más tarde.

El descubrimiento de grupos como este y su exposición pública, ayuda a que todos los desarrolladores de software de seguridad, e incluso quienes crean hardware, se pongan al tanto en materia de seguridad y conozcan los nuevos métodos que poderosos grupos de cibercriminales tienen para operar frente a la ignorancia que muchas veces está presente en los usuarios estándar de computadoras.